Slide 1 - Seguridad de Base de Datos

Seguridad de Base de Datos

Principios, técnicas y gestión de permisos

Generated from prompt:

Rediseñar la presentación adjunta 'Seguridad de Base de Datos' manteniendo EXACTAMENTE el mismo texto sin modificar ni una palabra. No resumir, no corregir, no reordenar contenido textual. Solo mejorar el diseño visual. Aplicar: - Estilo moderno de ciberseguridad (fondos oscuros, acentos azul/verde neón). - Tipografía profesional con jerarquía clara (títulos, subtítulos, bullets). - Mejor distribución del contenido (espaciado, alineación, columnas). - Uso de iconos para apoyar visualmente (sin cambiar texto). - Tarjetas visuales para: Integridad, Confidencialidad, Disponibilidad. - Separadores de sección elegantes. - Diagramas visuales SOLO como fondo o apoyo, sin cambiar ni añadir texto. - Mejor presentación visual de GRANT / REVOKE y tipos de permisos (solo layout). - Mantener todos los textos exactamente como están en el archivo original. NO CAMBIAR CONTENIDO BAJO NINGUNA CIRCUNSTANCIA. Idioma: Español.

Presentación sobre los fundamentos de seguridad en bases de datos, la tríada CIA (Confidencialidad, Integridad, Disponibilidad) y la gestión de permisos SQL con GRANT y REVOKE. Enfatiza la importancia de políticas de seguridad continuas.

Seguridad de Base de Datos

Principios, técnicas y gestión de permisos

1

Los pilares de la protección de datos

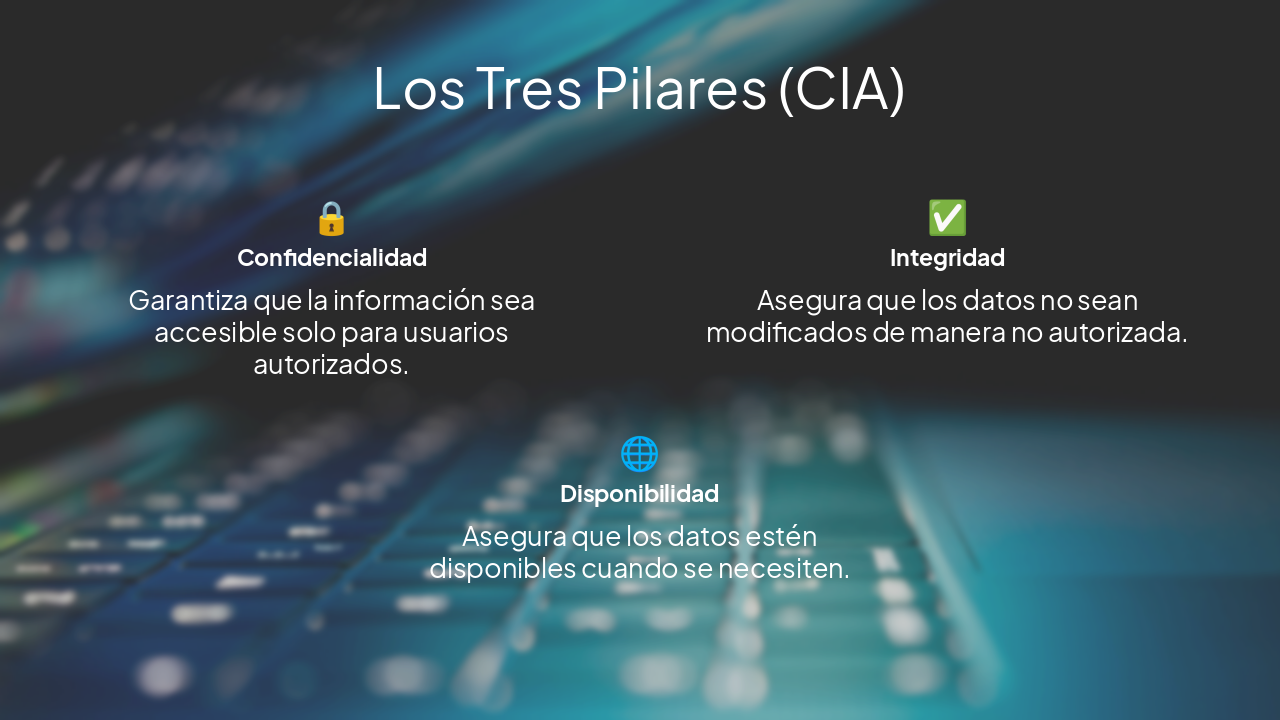

🔒 Confidencialidad Garantiza que la información sea accesible solo para usuarios autorizados.

✅ Integridad Asegura que los datos no sean modificados de manera no autorizada.

🌐 Disponibilidad Asegura que los datos estén disponibles cuando se necesiten.

---

Photo by Philipp Katzenberger on Unsplash

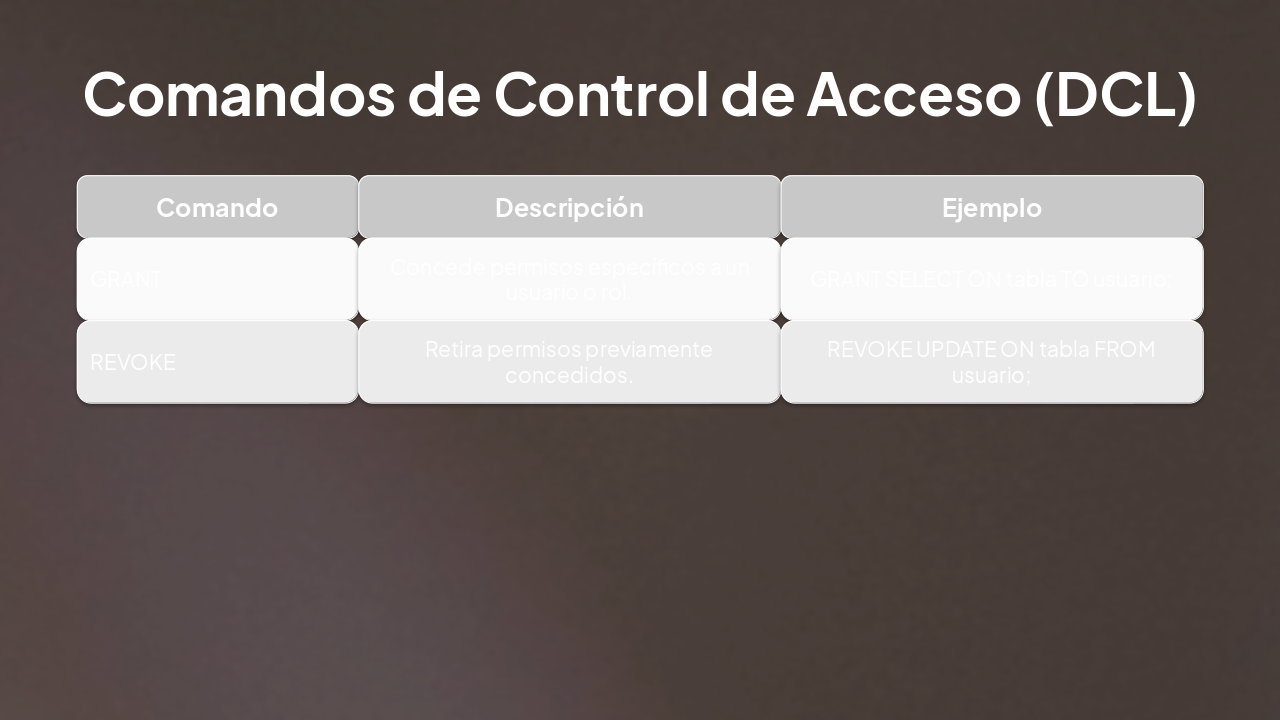

| Comando | Descripción | Ejemplo |

|---|---|---|

| GRANT | Concede permisos específicos a un usuario o rol. | GRANT SELECT ON tabla TO usuario; |

| REVOKE | Retira permisos previamente concedidos. | REVOKE UPDATE ON tabla FROM usuario; |

---

Photo by Linus Belanger on Unsplash

La seguridad de la base de datos es un proceso continuo, no un estado final. Mantenga sus políticas actualizadas.

Resumen de la presentación

---

Photo by Aron Visuals on Unsplash

Explore thousands of AI-generated presentations for inspiration

Generate professional presentations in seconds with Karaf's AI. Customize this presentation or start from scratch.