Slide 1 - Seguridad de Base de Datos

Seguridad de Base de Datos

Estrategias para la protección de la integridad y confidencialidad de los datos

---

Photo by Dynamic Wang on Unsplash

Generated from prompt:

Mejorar la presentación existente titulada 'Seguridad de Base de Datos' sin modificar el contenido textual. Elevar el diseño con un estilo moderno, profesional y visualmente atractivo. Incluir: - Tema visual: ciberseguridad (colores oscuros, acentos en azul/verde neón, iconografía tecnológica). - Tipografías limpias y jerarquía clara (títulos grandes, subtítulos y bullets legibles). - Uso de layouts consistentes: portada, secciones, contenido con columnas, listas con iconos. - Añadir elementos visuales: iconos para amenazas, herramientas, autenticación/autorización. - Resaltar conceptos clave (Integridad, Confidencialidad, Disponibilidad) con tarjetas. - Slides de separación de secciones. - Diagramas simples para Autenticación vs Autorización. - Estilo de tablas/etiquetas para GRANT/REVOKE y tipos de permisos. - Mantener TODO el texto original (no cambiar contenido), solo mejorar redacción visual si es necesario sin alterar significado. - Animaciones sutiles. Estructura sugerida: 1. Portada impactante 2. ¿Qué es la seguridad de base de datos? 3. Importancia 4. Principios CIA (tarjetas visuales) 5. Amenazas comunes (con iconos) 6. Herramientas de seguridad 7. Seguridad integrada (Windows/SQL Server) 8. Autenticación vs Autorización (diagrama) 9. Detalle de Autenticación 10. Detalle de Autorización 11. Comandos GRANT/REVOKE 12. Tipos de permisos (cards o grid) 13. Cierre limpio Incluir consistencia visual, márgenes, espaciado y uso de iconografía. Idioma: Español.

Esta presentación cubre los fundamentos de la seguridad en bases de datos, incluyendo la definición, principios CIA (Confidencialidad, Integridad y Disponibilidad), amenazas comunes, autenticación vs. autorización, y comandos GRANT/REVOKE para el制御de

Seguridad de Base de Datos

Estrategias para la protección de la integridad y confidencialidad de los datos

---

Photo by Dynamic Wang on Unsplash

---

Photo by Logan Voss on Unsplash

🔒 Confidencialidad Garantiza que la información sea accesible solo por usuarios autorizados.

🛡️ Integridad Asegura que los datos no sean alterados por personas no autorizadas.

⚡ Disponibilidad Permite que los usuarios legítimos accedan a los datos cuando los necesiten.

---

Photo by Logan Voss on Unsplash

---

Photo by Logan Voss on Unsplash

Autenticación Verifica la identidad del usuario (¿Quién eres?). Asegura que solo personas autorizadas puedan iniciar sesión en el sistema.

Autorización Define qué acciones puede realizar el usuario (¿Qué puedes hacer?). Controla el acceso a funciones y datos específicos.

---

Photo by Logan Voss on Unsplash

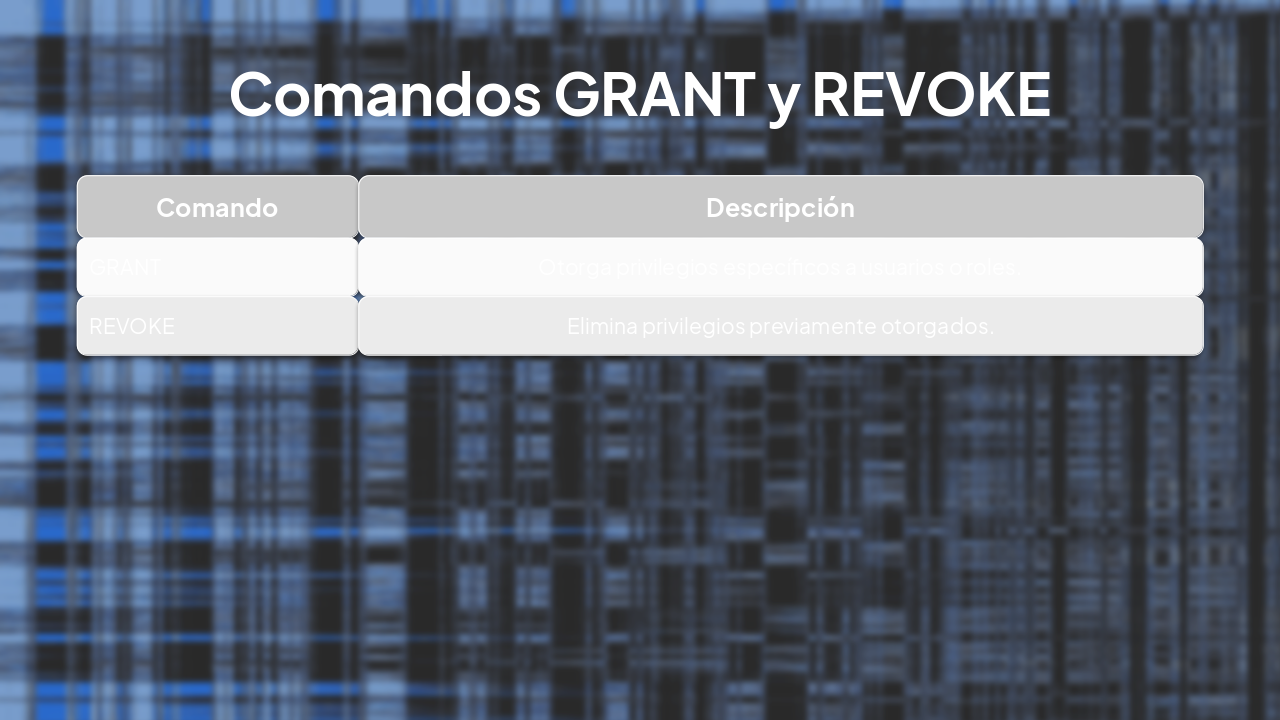

| Comando | Descripción |

|---|---|

| GRANT | Otorga privilegios específicos a usuarios o roles. |

| REVOKE | Elimina privilegios previamente otorgados. |

---

Photo by Logan Voss on Unsplash

Gracias por su atención.

Mantener la seguridad de la información es un proceso continuo y vital.

---

Photo by Waldemar Brandt on Unsplash

Explore thousands of AI-generated presentations for inspiration

Generate professional presentations in seconds with Karaf's AI. Customize this presentation or start from scratch.